3DES使用“钥匙包”。它包含三个DES密钥,K1,K2和K3,所有这些密钥都是56位(不包括奇偶校验位)。

加密算法是:密文= EK3(DK2(EK1))。也就是说,K1用作DES加密的密钥,然后K2用作DES“解密”的密钥,最后K3用于DES加密。

解密是相反的过程:Pingwen = DK1(EK2(DK3))由K3解密,由K2加密,最后由K1解密。每个加密操作仅处理64位数据,称为块。

无论是加密还是解密,中间步骤都是两步的反转。当使用密钥选项2时,这种方法增加了算法的强度,并且在使用密钥选项3时与DES兼容。

标准定义了三个关键选项:密钥选项1:三个密钥是独立的。键选项2:K1和K2是独立的,K3 = K1键选项3:所有三个键都相等,即K1 = K2 = K3键选项1具有最高强度,3 x 56 = 168个独立键位。

密钥选项2的安全性稍差,并且具有2 x 56 = 112个单独的密钥位。这个选项比DES的简单应用程序更强大两次,即使用K1和K2,因为它可以防御中间碰撞。

密钥选项3相当于只有56个密钥位的DES。此选项提供与DES的兼容性,因为第一个和第二个DES操作相互抵消。

美国国家标准与技术研究院(NIST)不再推荐此选项,ISO / IEC 18033-3不支持此选项。一般而言,具有3个独立密钥的3DES(密钥选项1)的密钥长度为168位(三个56位DES密钥),但由于中途遭遇攻击(英文:中间碰撞),其有效安全性只有112位。

密钥选项2将密钥长度缩短为112位,但对于特定选择的明文攻击和已知的明文攻击,此选项较弱,因此NIST假定它只有80位的安全性。对密钥选项1的已知最佳攻击需要大约232组已知明文,2113个部分,290个DES加密和288个内存(本文提到了其他时间和内存分配方案)。

这现在是不现实的,因此NIST认为密钥选项1可以使用到2030年。如果攻击者试图在某些可能的(但不是全部)密钥中找到正确的密钥,那么可以找到一个内存有效的方法228每个密钥选择的明文很少,大约有284个加密操作。

目标键之一。有关更多精彩内容,请访问Weiku Electronics(wiki.dzsc.com)。

公司: 深圳市捷比信实业有限公司

电话: 0755-29796190

邮箱: momo@jepsun.com

产品经理: 聂经理

QQ: 2215069954

地址: 深圳市宝安区翻身路富源大厦1栋7楼

更多资讯

获取最新公司新闻和行业资料。

- 现货SMC磁性开关D-90、D-A93 D-A73:高效可靠的自动化控制选择 现货供应的SMC磁性开关D-90、D-A93和D-A73型号是工业自动化领域中不可或缺的传感设备。这些开关主要用于检测气缸活塞的位置,通过内置的磁感应元件来实现非接触式的信号传输。它们在设计上具备小巧紧凑的特点,能够轻松安装...

- 3-Phase Gate Drivers 3相栅极驱动器技术详解 在电力电子系统中,3相栅极驱动器是实现高效电机控制的关键组件之一。3相栅极驱动器主要用于控制三相电机中的功率开关器件(如IGBT或MOSFET),通过精确地控制这些开关器件的导通与关断时间,可以有效提高电机运行效率、...

- KROM霍科德DG6U-3及DG50U-3压力开关:精密可靠的工业应用选择 KROM霍科德是一家在燃烧技术领域享有盛誉的公司,其提供的产品广泛应用于工业生产过程中。其中,DG6U-3和DG50U-3两款压力开关是该公司的代表性产品之一。这两种型号的压力开关设计精良,能够精确监测和控制气体或液体的压力...

- SMD-3.2X1.6mm与SMD-3.2X3.6mm LED灯珠参数对比及应用解析 引言随着LED照明技术的不断进步,SMD(Surface Mount Device)封装形式的LED灯珠因其高亮度、低功耗和小型化优势,广泛应用于各类显示与照明场景。其中,SMD-3.2X1.6mm与SMD-3.2X3.6mm是两种常见规格的贴片LED灯珠,它们在尺寸、性能和应...

- 如何正确选型SMD-3.2X1.6mm与SMD-3.2X3.6mm LED灯珠?实用指南 前言:为何选型至关重要?在现代电子产品设计中,LED灯珠的选型直接影响产品的能效、寿命、外观质感以及成本控制。尤其是对于采用SMD封装的3.2X1.6mm与3.2X3.6mm这两种规格,若选型不当,可能导致亮度不足、发热严重甚至失效...

- 如何正确选型与焊接SMD-3.2X1.6mm与SMD-3.5X2.8mm贴片LED灯珠? 贴片LED灯珠选型与焊接全流程指南:SMD-3.2X1.6mm与SMD-3.5X2.8mm实战解析对于电子工程师与制造商而言,正确选型与焊接是保证LED产品性能与可靠性的关键环节。本文将围绕SMD-3.2X1.6mm与SMD-3.5X2.8mm两种常见贴片LED灯珠,从选型到焊接全...

- PLCC封装贴片LED灯珠SMD-3.5X2.8mm与SMD-3.2X1.6mm技术解析与应用优势 PLCC封装贴片LED灯珠:SMD-3.5X2.8mm与SMD-3.2X1.6mm深度解析在现代电子照明与显示领域,贴片LED灯珠因其高集成度、低功耗和长寿命等优势,已成为主流选择。其中,PLCC(Plastic Leaded Chip Carrier)封装的SMD-3.5X2.8mm与SMD-3.2X1.6mm型号尤为突...

- SMD-3.0X2.0mm与SMD-3.0X2.5mm LED灯珠全面解析:性能、应用与选型指南 引言在现代电子设备中,LED灯珠作为核心光源组件,广泛应用于指示灯、背光显示、照明系统等领域。其中,SMD(Surface Mount Device)封装的LED因其体积小、功耗低、安装便捷等优势备受青睐。本文将重点分析两款常见规格——HELI...

- TSS管与聚鼎PXXXX S系列比较分析 在电力电子领域中,TSS管(Transient Voltage Suppression Tube)是一种重要的保护器件,用于防止电压瞬变对电路造成损害。聚鼎科技作为一家专注于半导体防护器件的企业,其PXXXX S系列也是市场上的热门产品之一。本文将从技术参数...

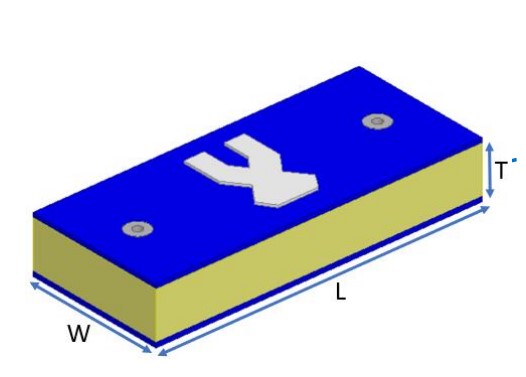

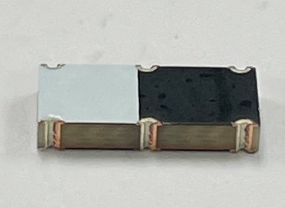

- JMV-E积层压敏电阻详解:结构、特性与应用优势 JMV-E积层压敏电阻概述JMV-E积层压敏电阻是一种高性能的电子元器件,广泛应用于电路保护领域。其核心特点是采用多层陶瓷材料通过积层工艺制成,具备优异的电压抑制能力与快速响应特性。一、产品结构特点积层结构设计:通...

- JMV-E积层压敏电阻技术参数与应用领域详解 积层压敏电阻(JMV-E)是一种广泛应用于电子设备中的关键保护元件,其主要功能是为电路提供过电压保护,防止瞬态电压对敏感电子元件造成损害。在现代电子产品中,瞬态电压可能来源于雷击、电源波动或电路开关等现象,这...

- Square D空气开关:卓越性能与可靠质量的代表 施耐德电气旗下的Square D(美商实块)是全球知名的电气设备品牌之一,其生产的空气开关被广泛应用于工业、商业以及住宅等多个领域。Square D空气开关以其卓越的性能、可靠的质量和先进的技术赢得了用户的高度认可。这些空...

- 深入解析积层压敏电阻JMV-E:从原理到实际选型指南 积层压敏电阻JMV-E的工作原理积层压敏电阻基于氧化锌(ZnO)的非线性电阻特性工作。当电压低于阈值时,呈现高阻态,几乎无电流通过;一旦电压超过设定值,电阻迅速下降,将过电压能量泄放至地,从而保护后级电路。一、非...

- 施耐德LC1-D系列交流接触器:可靠性能与优质服务 施耐德电气作为全球能效管理和自动化领域的专家,在电气领域有着卓越的表现。其产品线中的LC1-D系列交流接触器是工业控制领域中不可或缺的一部分。其中,LC1-D25型号接触器以其高质量和可靠性能著称,适用于多种工业场景...

- JMV-S积层压敏电阻技术参数与应用领域 JMV-S积层压敏电阻是一种用于电路保护的电子元件,它能够在电压超过预设阈值时导通,从而保护电路中的其他元件免受过电压的损害。这种压敏电阻具有体积小、响应速度快、可靠性高以及寿命长等优点,因此在各种电子设备...

- JMV-S积层压敏电阻的性能优势与应用解析 JMV-S积层压敏电阻的核心特性JMV-S积层压敏电阻是一种高性能的电子元件,广泛应用于电路保护领域。其核心优势在于采用先进的积层结构设计,使电阻层与电极层交替堆叠,实现更高的能量吸收能力与更小的体积。1. 高能量吸收...

- 磁性感应接近开关SMC D-C73:高效稳定的自动化控制选择 磁性感应接近开关SMC D-C73是一种高效、非接触式的检测设备,广泛应用于自动化控制领域。这种开关能够检测到特定类型的磁场变化,并据此触发开关动作,无需物理接触即可完成信号的传输与处理,因此在提高设备运行效率的...

- JMV-S积层压敏电阻技术参数与应用领域详解 积层压敏电阻(JMV-S)是一种广泛应用在电子设备中的保护元件,主要用于防止过电压对电路造成损害。它由多层陶瓷材料和金属电极交替堆叠而成,具有体积小、响应速度快、耐热性好等优点。### 技术参数1. 工作电压范围:JMV...

- JMV-S积层压敏电阻详解:结构、特性与应用优势 JMV-S积层压敏电阻概述JMV-S积层压敏电阻是一种高性能的电子元件,广泛应用于电路保护领域。其核心特点是采用积层(Multilayer)结构设计,通过多层陶瓷材料与金属电极交替堆叠而成,具有优异的电压抑制能力和快速响应特性。...

- 深入解读积层压敏电阻JMV-E:从原理到实际应用的全面指南 积层压敏电阻JMV-E的工作原理积层压敏电阻基于非线性电阻特性,在正常电压下呈现高阻态,当电压超过阈值时迅速转入低阻态,从而将瞬时过电压泄放至地线,保护后级电路。关键性能参数解析 参数名称 典型值 说明 ...